Traffic control example(nog onder constructie)

Trafficcontrol instellen kan best lastig zijn, vooral wanneer ook nog gebruik gemaakt wordt van een VPN tunnel.

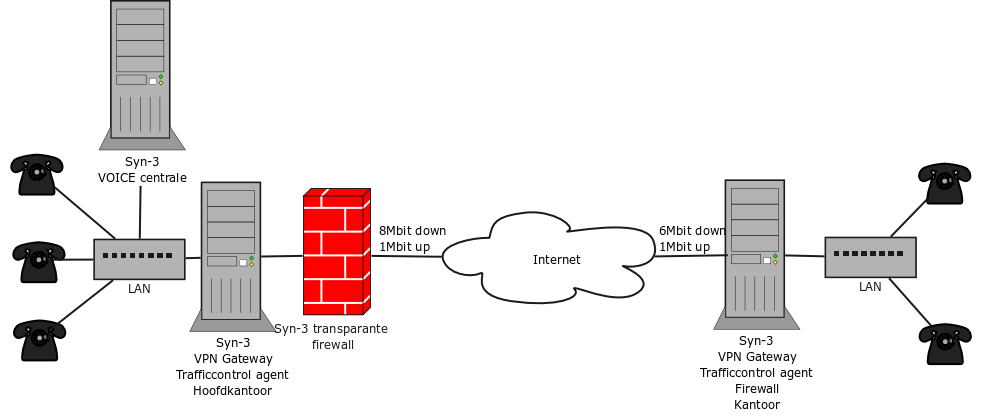

Deze pagina legt uit hoe trafficcontrol configureert kan worden in een situatie waarbij SIP telefoons over 2 lokaties verspreidt zijn en gebruik maken van dezelfde VOICE centrale op 1 lokatie. Het verkeer tussen de 2 lokaties verloopt via een VPN tunnel. Net zoals hieronder afgebeeld.

Gegeven

We hebben 2 SIP telefoons op het 2e kantoor die gebruik gaan maken van de VOICE centrale gepositioneerd op het hoofd-kantoor.

We weten van VOIP verkeer dat er over poort 5060/UDP een control-connectie loopt en dat er een RTP stream over UDP op een willekeurige poort tussen de 1024 en 65535 loopt.

We gaan ervan(ruim gerekend) uit dat 1 telefoonconnectie 64 Kbit UDP/5060 + 64 Kbit UDP/1024:65535 in beslag neemt. Dus 128 Kbit samen, omdat we toch genoeg bandbreedte hebben maken we er 200 Kbit per connectie van.

We hebben 2 telefoontoestellen op het 2e kantoor, dus is het logisch dat er in totaal 0,4 Mbit aan verkeer gereserveerd moet worden. 200 Kbit voor RTP en 200Kbit voor VOIP control.

Stap 1

Nu we weten hoeveel er gereserveerd moet worden kunnen we beginnen met het configureren.

Omdat alle VOIP/RTP verkeer over een VPN tunnel loopt, moeten we ervoor zorgen dat OVERIGE verkeerd de VPN tunnel niet hinderdt. Dus daarom gaan we eerst een regel voor VPN toevoegen. De regel is aan beide kanten hetzelfde.

Ga naar Traffic control van/naar de machine.

- Voor Protocol stellen we de Service groep IPSEC verkeer in.

- Voor Vanaf stellen we Deze server in en voor Naar stellen we zone Internet in.

- Voor Aktie kunnen we kiezen uit versturen, ontvangen of allebei. Omdat er in de groep een protocol voorkomt zonder poort definitie, kan er hier niet gekozen worden voor een actie.(Onder water word er vanuit gegaan dat de connectie in beide richtingen opgebouwt kan worden.)

Het lijkt in eerste instantie logisch om 400 Kbit te reserveren, maar omdat er ook andere verkeer door de tunnel loopt bv. DNS is het verstandig om bovenop het berekende getal de Reservatie overig verkeer snelheid bij op te tellen.

- In de Reserveer veld stellen we 400 plus de Reservatie overig verkeer snelheid in. Dus geef hier 401 op.

- De Limiet veld hoeft niet verplicht ingevuld worden. Deze laten we leeg.

- Geef voor Prioritieit minimaal hoog op. Zo heeft dit verkeer altijd voorrang op overig verkeer die de prioriteit normaal heeft.

Stel dit in op beide Syn-3 gateways in.

Stap 2

Nu de VPN tunnels gereserveerd zijn, ga naar de pagina Traffic control door de machine. Hier gaan we de VOIP control verkeer reserveren.

- Voor Protocol stellen we VOIP in.

- Voor Vanaf stel zone LAN in.

- Voor Naar stel zone vpn IPSEC in.

- Voor Aktie stel versturen en ontvangen in. Dit doen we, omdat de connectie aan beide kanten geinitialiseerd kan worden.

- Voor Reserveer stel 200 in.

- Vul voor Limiet niets in.

- Kies bij prioriteit Zeer hoog.

Doe deze stap nog een keer en draai Vanaf en Naar om.

Stap 3

Maak een service definitie onder de Firewall sectie en noem hem RTP, geef hier de volgende UDP poort range voor op: 5061-65535.

- Voor Protocol stellen we RTP in. Deze service definitie is standaard nog niet aanwezig in Syn-3,

- Voor Vanaf stel zone LAN in.

- Voor Naar stel zone vpn IPSEC in.

- Voor Aktie stel versturen en ontvangen in.

- Voor Reserveer stel 200 in.

- Vul voor Limiet niets in.

- Kies bij prioriteit Zeer hoog.

Doe deze stap nog een keer en draai Vanaf en Naar om.

Stap 4

Zorg dat stap 2 en stap 3 aan beide gateway's zijn uitgevoerd.

Attachments (1)

- setup-example.png (43.5 KB) - added by 15 years ago.

Download all attachments as: .zip